Skimming

Skimming |

|

|

Skimming |

Vorher- / Nachhereffekt: links das Original, rechts der manipulierte

Geldautomat mit aufgesetztem Lesegerät (Skimmer) und Tastatur.

Handwerklich schlecht gemacht.

Quelle:

pfiffige Senioren

pfiffige Senioren |

einzelne

Angriffsmethoden (Grafiken) einzelne

Angriffsmethoden (Grafiken)

Skimming

Skimming

Lesegeräte

Lesegeräte

Quellen im Internet

Quellen im Internet

Ausspähen der PIN

Ausspähen der PIN

Tastatur-Skimmer

Tastatur-Skimmer

Auslandseinsatz

Auslandseinsatz

Sicherheitsvorkehrungen

Sicherheitsvorkehrungen

Strafrecht

Strafrecht

Anmerkungen

Anmerkungen

|

Skimming ist das "Abschöpfen" der Daten aus einer Bank- oder Kreditkarte

(Zahlungskarte)

Skimming ist das "Abschöpfen" der Daten aus einer Bank- oder Kreditkarte

(Zahlungskarte)

.

Dabei wird in aller Regel der Magnetstreifen ausgelesen und kopiert, um

die Daten auf einen Rohling oder eine andere Karte mit Magnetstreifen

einzulesen, die (meist im Ausland) für Geldabhebungen missbraucht wird. .

Dabei wird in aller Regel der Magnetstreifen ausgelesen und kopiert, um

die Daten auf einen Rohling oder eine andere Karte mit Magnetstreifen

einzulesen, die (meist im Ausland) für Geldabhebungen missbraucht wird.

Der "Skimmer" ist nur die Leseeinheit, mit der die Kartendaten

kopiert werden.

Um einen vollständigen Dump zu bekommen (kompletter Datensatz aus

einer Bankkarte) muss außerdem die PIN ausgeforscht werden. Die Täter

setzen dazu Aufsatzgeräte auf den Tastaturen von Geldautomaten und

Miniaturkameras ein oder versuchen die Eingabe der Ziffernfolge zu

beobachten.

|

|

Skimming |

Lesegeräte |

klobiges Aufsatzgerät auf dem Kartenschacht eines

Geldautomaten

Quelle:

Martin Geisler - mgeisler.net

Martin Geisler - mgeisler.net

|

Überall, wo

Zahlungskarten im Einsatz sind, am Geldautomaten, im

Einzelhandel, am Fahrkartenautomaten, in der Tiefgarage und wo auch

sonst, können Lesegeräte zum Einsatz kommen, die die Karteninformationen

ausspähen (siehe auch Überall, wo

Zahlungskarten im Einsatz sind, am Geldautomaten, im

Einzelhandel, am Fahrkartenautomaten, in der Tiefgarage und wo auch

sonst, können Lesegeräte zum Einsatz kommen, die die Karteninformationen

ausspähen (siehe auch

Phishing, Hardware-Methoden zum Ausspähen). In der Öffentlichkeit

bekannt geworden sind besonders die Fälle im Zusammenhang mit

Geldautomaten, wobei die Karteninformationen entweder an der Eingangstür

zur Bank oder direkt am Geldautomaten ausgelesen werden. Eine Vielzahl

der dazu veröffentlichten Meldungen wird von den

Phishing, Hardware-Methoden zum Ausspähen). In der Öffentlichkeit

bekannt geworden sind besonders die Fälle im Zusammenhang mit

Geldautomaten, wobei die Karteninformationen entweder an der Eingangstür

zur Bank oder direkt am Geldautomaten ausgelesen werden. Eine Vielzahl

der dazu veröffentlichten Meldungen wird von den

pfiffigen Senioren präsentiert.

pfiffigen Senioren präsentiert.

|

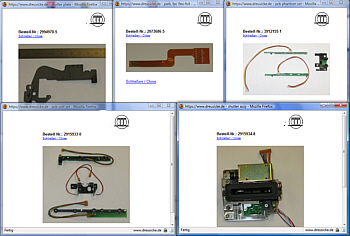

Das

Lesegerät für die Karteninformationen - also der Skimmer - gibt der

kriminellen Erscheinung ihren Namen. Neben auffälligen Aufsatzgeräten (siehe

rechten Teil des Bildes links) kommen unauffällige Massenprodukte aus

dem Versandhandel zum

Einsatz, die in aller Regel den Magnetstreifen auf der Bankkarte

auslesen, nachdem der Kunde seine Geschäfte an dem Gerät abgewickelt hat

(siehe unten links). Das

Lesegerät für die Karteninformationen - also der Skimmer - gibt der

kriminellen Erscheinung ihren Namen. Neben auffälligen Aufsatzgeräten (siehe

rechten Teil des Bildes links) kommen unauffällige Massenprodukte aus

dem Versandhandel zum

Einsatz, die in aller Regel den Magnetstreifen auf der Bankkarte

auslesen, nachdem der Kunde seine Geschäfte an dem Gerät abgewickelt hat

(siehe unten links).

Die ausgespähten Daten werden sodann auf neue Karten kopiert, wozu

fremde Zahlungskarten, Plastikkarten für andere Einsätze, z.B. Telefonkarten

oder aus Schließsystemen, oder Rohlinge in Betracht kommen.

Eine rabiate Variante ist die

Lebanese

Loop. Bei ihr wird die Zahlungskarte durch eine Schlaufe oder mit

anderen mechanischen Sperren im Schacht des Geldautomaten so lange

festgehalten, bis die Täter das Aufsatzgerät wieder entfernen und die

Karte stehlen können. Lebanese

Loop. Bei ihr wird die Zahlungskarte durch eine Schlaufe oder mit

anderen mechanischen Sperren im Schacht des Geldautomaten so lange

festgehalten, bis die Täter das Aufsatzgerät wieder entfernen und die

Karte stehlen können.

|

|

|

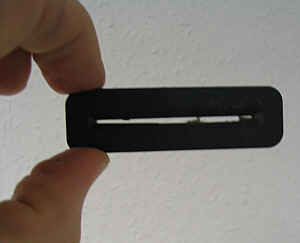

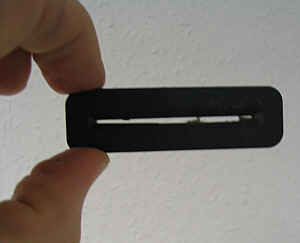

modernes kleines Lesegerät

Quelle: news.free-radio.de

|

Qellen im Internet:

Qellen im Internet:

Daniel Bachfeld, Angriff der

Karten-Kloner, c't 25/2007, S. 76 ff. Daniel Bachfeld, Angriff der

Karten-Kloner, c't 25/2007, S. 76 ff.

LKA

Baden-Württemberg, Augen auf bei Abhebungen an

Geldausgabeautomaten,

Medieninfo vom 25.06.2004 (5 Seiten mit vielen Abbildungen) LKA

Baden-Württemberg, Augen auf bei Abhebungen an

Geldausgabeautomaten,

Medieninfo vom 25.06.2004 (5 Seiten mit vielen Abbildungen)

kartensicherheit.de,

kartensicherheit.de,

Glossar

kartensicherheit.de Glossar

kartensicherheit.de

Sparkasse KölnBonn, Manipulationen an Geldautomaten

(mit mehreren Abbildungen)

Sparkasse KölnBonn, Manipulationen an Geldautomaten

(mit mehreren Abbildungen)

Converted ATM's Steal Bank Customer ID's - ATM Skimming Fraud Warning

Converted ATM's Steal Bank Customer ID's - ATM Skimming Fraud Warning

Eine der frühesten Veröffentlichungen

The

Hole In The Wall, Bericht aus London, londonleben.co.uk The

Hole In The Wall, Bericht aus London, londonleben.co.uk

pfiffige-senioren.de

pfiffige-senioren.de

|

|

Ausspähen der PIN |

Tastatur-Skimmer |

Aufsatz-Tastatur

Quelle:

kartyonline.net (mit weiteren Abbildungen)

kartyonline.net (mit weiteren Abbildungen)

|

Ohne

Kenntnis von der PIN (

Ohne

Kenntnis von der PIN ( Persönliche Identifikationsnummer) sind die Zahlungskarte und die auf

ihr gespeicherten Daten fast wertlos. Soweit keine Tastatur-Skimmer zum

Einsatz kommen (siehe rechts) müssen die Ziffern der PIN ausgespäht

werden.

Persönliche Identifikationsnummer) sind die Zahlungskarte und die auf

ihr gespeicherten Daten fast wertlos. Soweit keine Tastatur-Skimmer zum

Einsatz kommen (siehe rechts) müssen die Ziffern der PIN ausgespäht

werden.

Das

kann ganz klassisch geschehen, indem das Opfer bei der Eingabe Das

kann ganz klassisch geschehen, indem das Opfer bei der Eingabe

beobachtet wird. Hierauf sind in- und ausländische Tätergruppen seit

Jahren trainiert. Ihr Repertoire reicht vom "normalen" Ausspähen über

den

beobachtet wird. Hierauf sind in- und ausländische Tätergruppen seit

Jahren trainiert. Ihr Repertoire reicht vom "normalen" Ausspähen über

den

Trickdiebstahl, wobei das Opfer von den arbeitsteilig handelnden

Tätern abgelenkt wird, bis hin zum schlichten, ganz und gar

nicht-elektronischen Diebstahl des Geldes, das der Geldautomat

herausgegeben hat.

Trickdiebstahl, wobei das Opfer von den arbeitsteilig handelnden

Tätern abgelenkt wird, bis hin zum schlichten, ganz und gar

nicht-elektronischen Diebstahl des Geldes, das der Geldautomat

herausgegeben hat.

Unauffälliger

ist hingegen der Einsatz von Unauffälliger

ist hingegen der Einsatz von

Miniaturkameras. Besonders bekannt geworden ist eine grobe Variante

(Einbau in einem Prospekthalter) und eine handwerklich aufwändige (Aufsatzleiste).

Miniaturkameras. Besonders bekannt geworden ist eine grobe Variante

(Einbau in einem Prospekthalter) und eine handwerklich aufwändige (Aufsatzleiste).

|

Eine

technische Variante ist der Einsatz von

Eine

technische Variante ist der Einsatz von

Tastatur-Skimmern, die von unterschiedlicher handwerklicher Qualität

sein können. Sie reichen von perfekten Kopien mit allen Gestaltungsmerkmalen des Originalgerätes bis hin zu auffälligen

Fälschungen, wie das Beispiel links unten zeigt. Während kein

Ausatzgerät in das Bedienfeld eingelassen sein kann (siehe Original

links oben) dürfte in Deutschland eine Tastenaufschrift "OK" anstelle

von "Bestätigen" sehr auffällig sein und den Argwohn fördern (links

unten, grün markiert).

Tastatur-Skimmern, die von unterschiedlicher handwerklicher Qualität

sein können. Sie reichen von perfekten Kopien mit allen Gestaltungsmerkmalen des Originalgerätes bis hin zu auffälligen

Fälschungen, wie das Beispiel links unten zeigt. Während kein

Ausatzgerät in das Bedienfeld eingelassen sein kann (siehe Original

links oben) dürfte in Deutschland eine Tastenaufschrift "OK" anstelle

von "Bestätigen" sehr auffällig sein und den Argwohn fördern (links

unten, grün markiert).

Vereinzelte Berichte über den Einsatz eines

Pulvers,

mit denen die Tasten des Automaten präpariert werden, dürften eher dem

Bereich der Legende angehören. Pulvers,

mit denen die Tasten des Automaten präpariert werden, dürften eher dem

Bereich der Legende angehören.

Das

gilt nicht für vollständige Das

gilt nicht für vollständige

Fassaden,

also Aufsatzgeräte, die die komplette Bedienfläche des Geldautomaten

überdecken (Front Covering). Teilweise sind sie aufwändig erstellt und von hoher

handwerklicher Qualität. Sie lassen sich in kürzester Zeit installieren

und wieder (für ihren nächsten Einsatz) abbauen. Der Aufwand muss ja

wieder

amortisiert werden ( Fassaden,

also Aufsatzgeräte, die die komplette Bedienfläche des Geldautomaten

überdecken (Front Covering). Teilweise sind sie aufwändig erstellt und von hoher

handwerklicher Qualität. Sie lassen sich in kürzester Zeit installieren

und wieder (für ihren nächsten Einsatz) abbauen. Der Aufwand muss ja

wieder

amortisiert werden (

rechte Spalte).

rechte Spalte).

|

|

Auslandseinsatz |

|

legale Bauteile aus dem Versandhandel

|

Der erfolgreiche Skimming-Einsatz wird im Fachjargon auch als Point of

Compromises - PoC - bezeichnet

Der erfolgreiche Skimming-Einsatz wird im Fachjargon auch als Point of

Compromises - PoC - bezeichnet

. .

Die in Deutschland ausgespähten Kontodaten, die auf Dubletten kopiert

werden, können grundsätzlich nur im Ausland missbraucht werden. Der

Grund dafür liegt in dem "MM"

, ein

maschinenlesbares Merkmal auf der Zahlungskartearte, das bislang nicht geskimmt

werden kann. Die polizeilichen Statistiken weisen deshalb keine

inländischen Missbrauchsfälle durch den Einsatz von Dubletten aus. , ein

maschinenlesbares Merkmal auf der Zahlungskartearte, das bislang nicht geskimmt

werden kann. Die polizeilichen Statistiken weisen deshalb keine

inländischen Missbrauchsfälle durch den Einsatz von Dubletten aus.

Im Ausland werden die deutschen Dubletten hingegen rege eingesetzt

und das auch zeitgleich in verschiedenen Ländern.

Umgekehrt kommt es natürlich auch in Deutschland zum Einsatz von

Dubletten, auf denen ausländische Kontodaten gespeichert sind.

|

Die bevorzugte Zeit für das Skimming (wie bei den

Kontomanipulationen beim Phishing) beginnt am Freitag Mittag,

nachdem die Banken geschlossen haben und für die Manipulationen ein

ganzes Wocheende Zeit bleibt, ohne dass die Kunden mit ihrer Bank einen

direkten Kontakt herstellen können.

Kontomanipulationen beim Phishing) beginnt am Freitag Mittag,

nachdem die Banken geschlossen haben und für die Manipulationen ein

ganzes Wocheende Zeit bleibt, ohne dass die Kunden mit ihrer Bank einen

direkten Kontakt herstellen können.

Die bisher gemachten Erfahrungen zeigen, dass im Bereich des

Skimmings kriminelle Banden tätig sind,

die immer grenzüberschreitend tätig werden und

die immer grenzüberschreitend tätig werden und

mindestens über eine Basis-Logistik verfügen, indem sie Kontodaten "abschöpfen",

Dubletten anfertigen und zur Verwertung international verteilen,

mindestens über eine Basis-Logistik verfügen, indem sie Kontodaten "abschöpfen",

Dubletten anfertigen und zur Verwertung international verteilen,

sich im übrigen aber stark wegen ihrer logistischen Qualität

unterscheiden, je nachdem sie eher offene Methoden (

sich im übrigen aber stark wegen ihrer logistischen Qualität

unterscheiden, je nachdem sie eher offene Methoden ( Beobachten,

Beobachten,

Ablenken, Ablenken,

Miniaturkameras) einsetzen oder technisch ausgefeilte, mehr subtile

(

Miniaturkameras) einsetzen oder technisch ausgefeilte, mehr subtile

( Tastatur-Skimmer,

Tastatur-Skimmer,

Front

Covering). Front

Covering).

|

|

Sicherheitsvorkehrungen |

|

|

|

Die Hersteller von Geldautomaten haben inzwischen Verfahren zur

Erkennung von Manipulationen zum Skimming entwickelt (

Die Hersteller von Geldautomaten haben inzwischen Verfahren zur

Erkennung von Manipulationen zum Skimming entwickelt ( kartensicherheit.de), die meistens aber nur zur Abschaltung des

Geräts führen, so dass es nicht mehr genutzt werden kann (und deshalb

ineffektiv ist). Ein unabhängiger Hersteller bietet ein Verfahren an,

das jedenfalls Karten-Skimmer mit einer physikalischen Methode

ausschalten soll, ohne den Betrieb des Geldautomaten im Übrigen zu

beeinträchtigen.

kartensicherheit.de), die meistens aber nur zur Abschaltung des

Geräts führen, so dass es nicht mehr genutzt werden kann (und deshalb

ineffektiv ist). Ein unabhängiger Hersteller bietet ein Verfahren an,

das jedenfalls Karten-Skimmer mit einer physikalischen Methode

ausschalten soll, ohne den Betrieb des Geldautomaten im Übrigen zu

beeinträchtigen.

Die wichtigste Voraussetzung für den sicheren Einsatz von

Zahlungskarten

im Einzelhandel ist die Abkehr vom Lastschriftverfahren, bei dem nur die

Unterschrift des Kunden, nicht aber seine PIN zum Einsatz kommt ( Point of Sale [Abrechnungssystem]). Das darauf beruhende

Point of Sale [Abrechnungssystem]). Das darauf beruhende

POZ (Point of Sale ohne Zahlungsgarantie) wurde 2006 in Deutschland

abgeschafft.

POZ (Point of Sale ohne Zahlungsgarantie) wurde 2006 in Deutschland

abgeschafft.

|

Der

Magnetstreifen selber ist jedoch recht störanfällig, so dass nicht

immer alle drei Spuren (

Magnetstreifen selber ist jedoch recht störanfällig, so dass nicht

immer alle drei Spuren ( ISO 7810) auf ihm ausgelesen werden können. Die Geldautomaten weisen

deshalb in aller Regel eine höhere Fehlertolleranz auf, die - jedenfalls

im Ausland - den Dubletten beim Missbrauch zu Gute kommt.

ISO 7810) auf ihm ausgelesen werden können. Die Geldautomaten weisen

deshalb in aller Regel eine höhere Fehlertolleranz auf, die - jedenfalls

im Ausland - den Dubletten beim Missbrauch zu Gute kommt.

Die nächste Generation von Zahlungskarten wird anstelle eines

Magnetstreifens einen Chip enthalten ( EMV [Kartenzahlungsverkehr]). Mit der

EMV [Kartenzahlungsverkehr]). Mit der

kontoungebundenen Geldkarte, also einer

kontoungebundenen Geldkarte, also einer

Chipkarte, wurden bereits gute Erfahrungen gemacht, die für die

Zahlungskarte genutzt werden können. Dies gilt jedenfalls für Chips mit

Berührungskontakten. "Gesprächige", also nah-funkende RFID- Chips (

Chipkarte, wurden bereits gute Erfahrungen gemacht, die für die

Zahlungskarte genutzt werden können. Dies gilt jedenfalls für Chips mit

Berührungskontakten. "Gesprächige", also nah-funkende RFID- Chips ( Radio Frequency Identification - RFID) bergen hingegen nach meinem

Eindruck zu hohe Risiken, weil sie unkontrolliert ausgelesen werden

können (ganz unneutral:

Radio Frequency Identification - RFID) bergen hingegen nach meinem

Eindruck zu hohe Risiken, weil sie unkontrolliert ausgelesen werden

können (ganz unneutral:

RFID, Bedenken und Kritik

RFID, Bedenken und Kritik

). ).

|

|

Strafrecht |

|

|

|

siehe Überarbeitung bei

Strafrecht und

Strafrecht und

Tathandlungen im Ausland

Tathandlungen im Ausland |

|

|

Die Methoden des Trickdiebstahls sollen das Opfer ablenken, verwirren

oder

Die Methoden des Trickdiebstahls sollen das Opfer ablenken, verwirren

oder

täuschen, um einen fremden Gegenstand wegnehmen zu können, dann

handelt es sich um Diebstahl (

täuschen, um einen fremden Gegenstand wegnehmen zu können, dann

handelt es sich um Diebstahl ( § 242 StGB), oder um das Opfer zu einer unüberlegten oder

unachtsamen Hergabe zu bewegen (Betrug,

§ 242 StGB), oder um das Opfer zu einer unüberlegten oder

unachtsamen Hergabe zu bewegen (Betrug,

§

263 StGB). §

263 StGB).

Die Verwendung der geskimmten Daten vermittels der gestohlenen

Originalkarte oder mit einer Dublette ist auf jeden Fall ein

Computerbetrug ( § 263a StGB). Bei dem Einsatz von Dubletten oder überschriebenen

Fremdkarten wird der Computerbetrug jedoch durch einen bsonderen

Tatbestand verdrängt, weil es sich dabei um eine Form der Geldfälschung

handelt. Nach

§ 263a StGB). Bei dem Einsatz von Dubletten oder überschriebenen

Fremdkarten wird der Computerbetrug jedoch durch einen bsonderen

Tatbestand verdrängt, weil es sich dabei um eine Form der Geldfälschung

handelt. Nach

§

152a StGB sind die Verbreitung, der Erwerb und der Gebrauch von

gefälschten Zahlungskarten mit Freiheitsstrafe bis 5 Jahre bedroht. Die

Täter beim Skimming handeln meistens als Bande, so dass sie wegen jeder

einzelnen Tat gemäß § 152a Abs. 3 StGB mit einer Freiheitsstrafe

zwischen 6 Monaten und 10 Jahren bestraft werden müssen. §

152a StGB sind die Verbreitung, der Erwerb und der Gebrauch von

gefälschten Zahlungskarten mit Freiheitsstrafe bis 5 Jahre bedroht. Die

Täter beim Skimming handeln meistens als Bande, so dass sie wegen jeder

einzelnen Tat gemäß § 152a Abs. 3 StGB mit einer Freiheitsstrafe

zwischen 6 Monaten und 10 Jahren bestraft werden müssen. |

Gaukelt die

Dublette eine Garantiefunktion vor (wie etwa bei der Kreditkarte), dann

erhöht sich die Strafdrohung nach

§

152b StGB auf eine Mindeststrafe von 1 Jahr Freiheitsstrafe ( §

152b StGB auf eine Mindeststrafe von 1 Jahr Freiheitsstrafe (

BGH,

Beschluss vom 26.01.2005 - 2 StR 516/04). BGH,

Beschluss vom 26.01.2005 - 2 StR 516/04).

Der Skimming-Vorgang selber ist strafrechtlich nicht so einfach zu

fassen.

Der erfolgreiche Einsatz von Schacht- oder Tastatur-Skimmern sowie

von Fassaden dürfte ein Ausspähen von Daten gemäß

§

202a StGB sein. Problematisch dabei ist, dass das Gesetz verlangt,

die Daten müssten "gegen (einen) unberechtigten Zugang besonders

gesichert" sein. Die Original-Karten sind jedoch ausdrücklich dazu bestimmt,

in ausgewiesenen, also berechtigten Terminals eingesetzt zu werden,

nicht aber dabei von Angreifern (Skimmern) belauscht zu

werden. Dasselbe gilt für Tastatur-Skimmer, die ebenso als unmittelbare

Schnittstelle zwischen Kunde und Bank vorgesehen sind und nicht als

Schnittstelle durch einen Skimmer hindurch. §

202a StGB sein. Problematisch dabei ist, dass das Gesetz verlangt,

die Daten müssten "gegen (einen) unberechtigten Zugang besonders

gesichert" sein. Die Original-Karten sind jedoch ausdrücklich dazu bestimmt,

in ausgewiesenen, also berechtigten Terminals eingesetzt zu werden,

nicht aber dabei von Angreifern (Skimmern) belauscht zu

werden. Dasselbe gilt für Tastatur-Skimmer, die ebenso als unmittelbare

Schnittstelle zwischen Kunde und Bank vorgesehen sind und nicht als

Schnittstelle durch einen Skimmer hindurch.

|

|

|

|

|

Der Versuch der

Fälschung von Zahlungskarten ist zwar nach § 152a Abs. 3 StGB strafbar.

Das Skimming betrifft aber "nur" die Datenbeschaffung, auf die die

Verwendung der Daten erst noch folgen soll. Es handelt sich insoweit um eine straflose Vorbereitungshandlung, die dem Versuch nach

Der Versuch der

Fälschung von Zahlungskarten ist zwar nach § 152a Abs. 3 StGB strafbar.

Das Skimming betrifft aber "nur" die Datenbeschaffung, auf die die

Verwendung der Daten erst noch folgen soll. Es handelt sich insoweit um eine straflose Vorbereitungshandlung, die dem Versuch nach

§ 22

StGB vorgelagert ist. Das Beobachten des Kunden bei der Eingabe

seiner PIN ist deshalb für sich alleine keine Straftat. § 22

StGB vorgelagert ist. Das Beobachten des Kunden bei der Eingabe

seiner PIN ist deshalb für sich alleine keine Straftat.

Erst wenn die Beobachter ihr Wissen weiter geben oder selber zur

Fertigung von Dubletten verwenden, begehen sie eine Beihilfe zur

Fälschungshandlung anderer oder beginnen selbst mit dem Versuch.

Die Helfershelfer beim echten Skimming beginnen mit ihrer Beihilfe

spätestens dann, wenn sie die Skimmer, Fassaden oder Kamerars wieder

abbauen.

Die Beurteilung ist im Einzelfall aber nicht ganz einfach, insbesondere

dann, wenn die Täter äußerst arbeitsteilig vorgehen.

|

Nichts anderes gilt im Hinblick auf Kreditkarten, also wegen der Zahlungskarten mit Garantiefunktion ( § 152b StGB). Es handelt sich dabei um einen Qualifizierungstatbestand mit einer Mindeststrafe von 1 Jahr Freiheitsstrafe,

der als Vergehen zu behandeln ist.

§ 152b StGB). Es handelt sich dabei um einen Qualifizierungstatbestand mit einer Mindeststrafe von 1 Jahr Freiheitsstrafe,

der als Vergehen zu behandeln ist.

Zahlungskarten mit Garantiefunktion sind unbare Zahlungsinstrumente,

durch deren bestimmungsgemäße Benutzung der Aussteller (Bank) direkt zu

einer garantierten Zahlung verpflichtet wird, die der Höhe nach

beschränkt sein kann. Nach dem Auslaufen des Eurocheque-System Ende 2006

gilt das besonders für Kreditkarten, die mit der Maestro-Garantie

ausgestattet sind

. .

Grundlegend, aber leider nicht alle Zweifelsfragen ausräumend:

BGH, Urteil

vom 21.09.2000 - 4 StR 284/00 (= BGH St 46, 146). BGH, Urteil

vom 21.09.2000 - 4 StR 284/00 (= BGH St 46, 146).

|

|

Anmerkungen |

|

|

|

Zahlungskarte:

Zahlungskarte:

Der Begriff

Bankkarte wird häufig undifferenziert verwendet. Aufgrund

ihrer Zusatzfunktionen müsste wahlweise von einer

Bankkarte wird häufig undifferenziert verwendet. Aufgrund

ihrer Zusatzfunktionen müsste wahlweise von einer

Kontokarte (Bankkarte im engeren Sinne),

Kontokarte (Bankkarte im engeren Sinne),

Debitkarte (Guthaben des Kunden),

Debitkarte (Guthaben des Kunden),

Kreditkarte,

Kreditkarte,

Bargeldbezugskarte oder

Bargeldbezugskarte oder

Geldkarte

Geldkarte

gesprochen werden. Der Definition in

§

152a StGB folgend wird hier durchgängig von Zahlungskarten

gesprochen, womit eine Chipkarte zur Abwicklung von bargeldlosen

Bezahlvorgängen gemeint ist, ohne dass auf ihre besondere Funktionalität

eingegangen wird. §

152a StGB folgend wird hier durchgängig von Zahlungskarten

gesprochen, womit eine Chipkarte zur Abwicklung von bargeldlosen

Bezahlvorgängen gemeint ist, ohne dass auf ihre besondere Funktionalität

eingegangen wird.

Den Skimmern geht es jedoch um die Daten auf der Karte und die

Zugangsberechtigung ( Persönliche Identifikationsnummer). Die Funktionalität der Karte

interessiert sie erst, wenn sie die Daten missbrauchen, also bei der

Verwertungshandlung nach dem Skimming.

Persönliche Identifikationsnummer). Die Funktionalität der Karte

interessiert sie erst, wenn sie die Daten missbrauchen, also bei der

Verwertungshandlung nach dem Skimming.

Point of Compromises - PoC:

Point of Compromises - PoC:

Der Begriff ist im deutschsprachigen Internet noch nicht bekannt.

|

moduliertes Merkmal - MM:

moduliertes Merkmal - MM:

Das MM ist eine geheime, im Kartenkörper eingebrachte, maschinenlesbare

Substanz ( kartensicherheit.de), die von allen inländischen Automaten geprüft

wird und im Ausland unbekannt ist.

kartensicherheit.de), die von allen inländischen Automaten geprüft

wird und im Ausland unbekannt ist.

Bedenken gegen RFID:

Bedenken gegen RFID:

Die Sicherheit von Nahfunktechniken krankt daran, dass die Komponenten

permanent aktiv sind und funken. Im Zusammenhang mit Bankkarten handelt

es sich jedenfalls um sensible Daten, die übermittelt werden. Weiter

kommt es darauf an, wie die Authentifizierung der Gegenstelle und die

Übermittlung der Daten verschlüsselt werden. Bei schmalen Datenspeichern

und geringen Bandbreiten - wie bei RFID - bleibt erfahrungsgemäß für

aufwändige Sicherungen kein Platz.

Maestro-System:

Maestro-System:

Maestro verspricht durch die Bank, die die Zahlungskarte ausgestellt

hat, eine garantierte Zahlung, wenn die Karte gültig ist und das

Konto gedeckt. Die Autorisierung erfolgt im Auslandsverkehr aufgrund der

PIN, die von PIN-Autorisierungszentralen geprüft und feigegeben wird.

Dafür behält die Bank rund 0,95 % vom Umsatz ein.

Kartenzahlung,

Kartenzahlung,

Maestro (bei

Maestro (bei

zahlungsverkehrsfragen.de)

zahlungsverkehrsfragen.de)

Bezahlverfahren (bei

Bezahlverfahren (bei

paycom.de [mit Abbildungen])

paycom.de [mit Abbildungen])

|

|

Cyberfahnder |

|

|

© Dieter

ochheim,

11.03.2018 |